Yleistä tietoa

Kun komponentti LANTIAT käytössä, ohjelman toimintaa rajoitetaan sääntöjen mukaisesti. Tilanteet, joissa sääntöä ei ole määritetty, ratkaistaan HIPS-tilan, ohjelman luokituksen ja muiden ehtojen mukaan.

Yleensä vikasietotilassa luotetut ohjelmat voivat suorittaa mitä tahansa toimintaa, jota säännöt eivät kiellä, paitsi käynnistää tunnistamattomia tiedostoja. Tuntemattomien ohjelmien käynnistäminen sekä näiden ohjelmien kaikki toimet estetään hälytyksellä.

Vainoharhainen tila pysähtyy ja varoittaa ohjelmien toiminnasta, jota säännöt eivät sisällä.

Harjoitustilassa minkä tahansa ohjelman mikä tahansa toiminta, jota säännöissä ei ole määrätty, luo automaattisesti uusia sallivia sääntöjä.

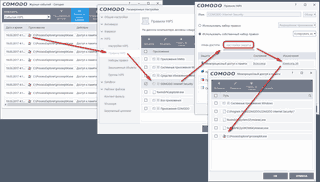

Säännöt on esitetty välilehdellä HIPS → HIPS-säännöt luettelona sovellukset ja hänen määräämänsä säännöt.

Sovellukset voivat olla tarkkoja polkuja tiedostoihin, polkumalleja * ja? , sekä tiedostoryhmiä. Poluissa ja niiden malleissa voit käyttää . Tiedostoryhmät ovat polkujen tai kuvioiden kokoelmia, jotka määritetään välilehdellä Tiedoston luokitus → Tiedostoryhmät. Haluan korostaa, että HIPS-säännöissä olevat sovellukset tunnistetaan vain niiden poluilla, ei tiivisteillä jne.

Sovellukselle määritetty sääntöjoukko koostuu kahdesta välilehdestä: "Käyttöoikeudet" ja "Suojausasetukset". Ensimmäinen asettaa itse sovelluksen oikeudet, toinen päinvastoin suojaa sitä muilta ohjelmilta. Sovelluksessa voi olla jompikumpi omat säännöt, tai mikä tahansa esiluoduista joukoista: ne määritetään välilehdellä HIPS → Sääntösarjat.

Ennalta määritetty sääntöjoukko "Windows-järjestelmäsovellus" sallii kaiken toiminnan, "Sallittu sovellus" -joukko sallii kaiken toiminnan, mutta ei säätele aliprosessien käynnistämistä; "Isolated Application" -sarja kieltää ehdottomasti kaiken toiminnan; Rajoitettu sovellussarja kieltää lähes kaiken paitsi ikkunaviestit ja monitorin pääsyn, eikä säätele lapsiprosessien käynnistämistä. Et voi vain luoda omia sarjojasi, vaan myös muuttaa esiasetettuja.

CIS 10.0.1.6223:sta lähtien HIPS "Isolated Application" -sääntösarja on nimetty uudelleen "Säilössä käynnissä olevaksi sovellukseksi". Mielestäni tämä on väärin käännös nimestä "Sisältynyt sovellus", koska todellisuudessa HIPS-säännöillä ei ole mitään tekemistä säilön (virtuaaliympäristön) kanssa. Sekaannusten välttämiseksi suosittelen tämän joukon nimeämistä takaisin nimellä "Isolated Application", ja artikkelissa sitä kutsutaan tällä tavalla.

Erikoistapaus on "Asenna tai päivitä" -sääntöjoukko, joka antaa sovelluksia . Ohjelmat, joilla on tällaisia oikeuksia, suorittavat vapaasti mitä tahansa toimintoja (paitsi ne, jotka sääntöjen nimenomaisesti kieltävät), mukaan lukien. suorittaa mitä tahansa ohjelmia, ja myös heidän aliprosessinsa saavat asentajan oikeudet. Tällaisten ohjelmien luomiin suoritettaviin tiedostoihin luotetaan automaattisesti.

COMODO Internet Securityn erilaiset alkuperäiset kokoonpanot eroavat sekä alkuperäisten sääntöjen että ohjattujen ohjelmatoimintojen osalta. Täydellisimmän HIPS-suojauksen saamiseksi sinun on ensin valittava kokoonpano Ennakoiva turvallisuus ja suorita sieltä lisäkonfiguraatioita.

Rajoitaessa ohjelman pääsyä eri resursseihin, HIPS luottaa osatietoihin HIPS → Suojatut kohteet. Esimerkiksi tiedosto tai hakemisto voidaan suojata muutoksilta vain, jos sen koko nimi vastaa mitä tahansa Suojatut tiedostot -välilehden mallia. Joten jos haluat estää ohjelmia muuttamasta D:-aseman tiedostoja (niiden tyypistä riippumatta), sinun on ensin lisättävä tämä asema suojattujen luetteloon.

Kun luot erityisiä sääntöjä, voit muuttaa tiettyjen suojattujen kohteiden pääsyrajoituksia napsauttamalla "Muokkaa" "Poikkeukset" -sarakkeessa.

On suositeltavaa käyttää HIPS:ää Turva tila poistamalla vaihtoehdon käytöstä Luo sääntöjä suojatuille sovelluksille, tai sisään Vainoharhainen. Sitten menettely, jolla määritetään ohjelman käyttöoikeus resurssiin, on seuraava:

Kuten voimme nähdä, HIPS:ssä "Kysy"-toiminto ilmaisee säännön puuttumisen (toisin kuin palomuuri, jossa se kehottaa näyttämään hälytyksen).

Joten tietylle ohjelmalle sopivan ylimmän säännön Sallittu-välilehdellä on korkein prioriteetti; sitten - "Estetty"-välilehti; sitten - tässä säännössä määritelty toimenpide, jos se on yksiselitteinen; sitten - seuraavan säännön "Sallittu"-välilehti jne. Jos nimenomaista sääntöä ei ole, pääsy on sallittu, jos (i) asentajan oikeudet ovat voimassa tai (ii) ohjelma on "luotettu" ja HIPS-tila on "Suojattu" tai (iii) "Älä näytä varoituksia". : Salli pyynnöt" -vaihtoehto on valittuna. Jos mikään näistä ehdoista ei täyty, pääsy estetään, jos "Älä näytä hälytyksiä: Estä pyynnöt" -vaihtoehto on valittuna, tai annetaan hälytys, jos tämä vaihtoehto on poistettu käytöstä.

Erikoistapaus: jos ohjelma on käynnissä virtuaaliympäristössä ja/tai Auto-Containment-rajoituksilla, säännön puuttuessa sille annetaan lupa (samanlainen kuin "Älä näytä hälytyksiä: Salli pyynnöt" -vaihtoehto). Lisäksi virtuaaliympäristössä ei ole tiedosto- tai rekisterisuojausta ollenkaan, vaikka rajoitukset olisivat nimenomaisesti asetettuja.

Ohjelman oikeuksien hallinta ilmoitusten kautta

Kun HIPS-hälytyksiin vastataan, sovelluksille määritetään säännöt, joko väliaikaisesti tai pysyvästi, "Muista valintani" -vaihtoehdon mukaan.

Tärkeä kohta: säännöt on määritetty sovellukselle, joka on lueteltu hälytyksen vasemmalla puolella. Jos esimerkiksi Explorer kysyy tuntemattoman ohjelman suorittamisesta, säännöt määritetään nimenomaan Explorerille. Tyypilliset aloittelijan virheet: valitse tällaisessa hälytyksessä "Estä ja lopeta suoritus" (täten lopettaa Explorer-prosessin) tai "Isolated application" -vaihtoehto (rajoittaa voimakkaasti Explorerin oikeuksia) tai "Asenna tai päivitä" -vaihtoehto (täten menettää lähes kaiken suojan). Tyypillisesti älykkäin valinta ohjelman käynnistyshälytyksessä on "Salli" tai "Estä vain".

"Salli" tai "Estä vain" -vaihtoehdot useissa HIPS-hälytyksissä tarkoittavat vain tietyn resurssin sallimista tai kieltämistä. Jos esimerkiksi annat sovelluksen luoda tiedoston C:\test\A.exe, tiedoston C:\test\B.exe luominen johtaa jälleen hälytykseen. Jotta sovellus voi luoda tiedostoja C:\test-hakemistoon, sinun on muokattava sääntöä CIS-asetusikkunan kautta. Valitettavasti hälytykset eivät anna oikeuksia hakemistoille, malleille, ryhmille jne. Hälytyksen kautta voit kuitenkin soveltaa sovellukseen mitä tahansa välilehdellä aiemmin luotuja sääntöjoukkoja HIPS → Sääntösarjat.

Jos otat "Muista valintani" -vaihtoehdon käyttöön, kun vastaat hälytykseen, määritetylle sovellukselle määritetyt säännöt muuttuvat. jos tälle sovellukselle ei ole HIPS-sääntöä, se luodaan luettelon yläosaan. Kun valitset vaihtoehdon Sallia tai Estä vain lupa tai kielto lisätään sääntöihin täsmälleen tietylle resurssille (tiedosto, COM-liitäntä jne.). Kun valitset mitä tahansa joukko sääntöjä uusia sääntöjä ei lisätä vanhoihin, vaan ne korvataan kokonaan, ts. tähän sovellukseen aiemmin määritetyt säännöt eivät ole enää voimassa.

Jos poistat "Muista valintani" -vaihtoehdon käytöstä hälytyksessä, kaikki sovellukselle määritetyt luvat, rajoitukset tai sääntöjoukot vanhenevat, kun sovellus suljetaan tai aikaisemmin, eikä CIS-kokoonpanoon tapahdu muutoksia. Näiden väliaikaisten sääntöjen toiminnan taustalla olevan logiikan ymmärtämiseksi on kätevää kuvitella, että aina kun hälytykseen vastataan (muistamatta), HIPS-sääntöluetteloon luodaan kuvitteellinen merkintä. Kaikki "imaginaariset" merkinnät sijoitetaan "todellisten" merkintöjen alapuolelle sääntöluettelossa, mutta uudet "imaginaariset" merkinnät sijaitsevat muiden "imaginaaristen" merkintöjen yläpuolella. Tämä tarkoittaa, että samalle sovellukselle voidaan määrittää eri sääntöjoukkoja hälytysten kautta useita kertoja (muistamatta), ja kaikki nämä sääntöjoukot ovat voimassa. Tässä tapauksessa "todellisilla" säännöillä on korkein prioriteetti, sitten uusimmilla "kuvitteellisilla" säännöillä, sitten aikaisemmilla jne. Mutta heti kun mikä tahansa "todellinen" sääntö (jossa on ulkoa) on luotu, kaikki "kuvitteiset" säännöt kaikille sovelluksille tuhoutuvat.

Esimerkiksi, kun olemme saaneet ilmoituksen ohjelmasta, määritämme sille "Isolated application" -säännöt muistamatta sitä. Oletusarvoisesti Kaikki sovellukset -ryhmä saa muokata väliaikaisia tiedostoja, joten tämä ohjelma pystyy silti tekemään tämän, vaikka Isolated App -sarja estää sen. Jos määrität tälle sääntöjoukolle muistamisen, väliaikaisten tiedostojen muuttaminen on kiellettyä, koska uusi HIPS-sääntö luodaan luettelon yläosaan.

Kuvatussa menettelyssä on joitain poikkeuksia, kun "Muista valintani" -vaihtoehto on poistettu käytöstä. Ensinnäkin se ei luo "kuvitteellisia" sovellusoikeuksia (eli saman sovelluksen käynnistäminen uudelleen laukaisee hälytyksen uudelleen). Toiseksi, jos ohjelman sallitaan "muuttaa toisen sovelluksen käyttöliittymää" hälytyksen kautta, se voi tilapäisesti lähettää ikkunaviestejä kaikille sovelluksille, ei vain määritettyyn.

Ohjelman käynnistyksen ohjaus

Mahdollisuus suorittaa mitä tahansa ohjelmaa määritellään HIPS:ssä säännöllä for käynnistäminen ohjelma, ei käynnistettävälle. "Paranoid-tilassa" ohjelmien sallitaan ajaa äänettömästi vain, jos säännöissä on nimenomainen lupa. Vikasietotilassa, jos sääntöä ei ole, käynnistys on sallittu, jos sekä käynnistys että käynnistetty ohjelma ovat luotettavia. Poikkeuksia ovat ohjelmien suorittaminen asentajan oikeuksilla sekä virtualisoinnin ja/tai automaattisen suojauksen rajoitusten vaikutuksen alaisena.

Oletetaan siis, että "Vikasietotilassa" HIPS-tilassa ohjelma parent.exe on käynnissä ja yrittää käynnistää ohjelman child.exe. Jos lisäsääntöjä ei ole, käynnistys tapahtuu äänettömästi vain, jos molempiin ohjelmiin luotetaan. Jos lapsi.exe-ohjelmaa ei tunnisteta, eikä parent.exe-ohjelman (tai sen sisältävän ryhmän) HIPS-säännöillä ole oikeutta suorittaa child.exe-ohjelmaa (tai sen sisältävää ryhmää), HIPS:stä riippumatta säännöt itse child.exe-ohjelmalle ja riippumatta parent.exe-ohjelman luokituksesta, varoitus tulee näkyviin ennen käynnistystä (ja erityisesti parent.exe-ohjelmaan liittyen).

Siten tunnistamattoman ohjelman suorittamisen sallimiseksi ei riitä, että asetetaan sille itselleen sallivia sääntöjä - pääprosessi tai vaihtoehtoisesti "Kaikki sovellukset" -ryhmä tarvitsee luvan käynnistääkseen sen.

Jos haluat pysäyttää ohjelman käynnistymisen, niin pääprosessia koskevan ilmoituksen saatuasi sinun tulee yleensä poistaa muistamisvaihtoehto käytöstä ja valita Estä → Vain esto. Huomio! "Estä ja suorita loppuun" -kohta ilmoituksessa ohjelman käynnistämisestä tarkoittaa sammuttamista vanhempi prosessi.

HIPS-sääntöjen lisäksi myös Auto-Containment määrää kyky suorittaa mitä tahansa ohjelmaa. Laukaisu estetään, jos vähintään yksi näistä komponenteista vaatii sitä. Jos ohjelman käynnistäminen on sallittu HIPS-säännöissä ja Auto-Containment-säännöt edellyttävät eristämistä Tämä ohjelma- se toimii erillään.

On tärkeää tietää, että toisin kuin Auto-Containmentissa, HIPS:ssä lapsiprosessi ei peri vanhemman rajoituksia: jos annat epäilyttävän ohjelman ajaa turvallisen ohjelman, voidaan vahingoittaa turvallisen ohjelman puolesta.

HIPS-sääntöjen automaattinen luominen "Oppimistilassa" ja "Vikasietotilassa"

Tietyissä tiloissa HIPS-säännöt luodaan automaattisesti:

- jos "Oppimistila" on käytössä ja "Älä näytä ilmoituksia" -vaihtoehto on poistettu käytöstä tai asetettu "Estä pyynnöt" -tilaan, luodaan säännöt, jotka sallivat minkä tahansa sovelluksen jokaisen havaitun toiminnon.

- Jos "Vikasietotila" on käytössä, "Luo säännöt suojatuille sovelluksille" -vaihtoehto on käytössä ja "Älä näytä ilmoituksia" -vaihtoehto on poistettu käytöstä tai asetettu arvoon "Estä pyynnöt", luodaan säännöt, jotka sallivat jokaisen havaitun toiminnon luotettavia sovelluksia.

Useimmissa tapauksissa nämä tilat eivät ole hyödyllisiä, ja niitä käytetään vain testaamiseen tai paranoidiseen tilaan siirtymisen valmisteluun.

Säännöt ohjelmalle (joko "Oppimistilassa" tai luotettu "Vikasietotilassa") luodaan seuraavasti:

Uuden säännön tyyppi riippuu pyydetystä toimenpiteestä:

- Kun yksi ohjelma suorittaa toista, ensimmäiselle luodaan sääntö, joka sallii tietyn ohjelman suorittamisen.

- Kun ohjelma muuttaa sovelluksessa lueteltua tiedostoa tai rekisteriavainta HIPS → Suojatut kohteet, säännön tyyppi riippuu siitä, kuinka tämän resurssin malli on kirjoitettu.

- Jos kuvion lopussa on merkki | , luodaan sääntö, joka sallii muutokset erityisesti ohjelman käyttämään objektiin. Ohjelma luo esimerkiksi text.txt-tiedoston työpöydälle. Vastaako se mallia?:\Users\*\Desktop\*| . Tämä tarkoittaa, että luodaan sääntö, joka sallii muutokset tiedostoon C:\Users\Name\Desktop\text.txt.

- Jos kuvion lopussa ei ole | , sitten luodaan sääntö, joka sallii minkä tahansa objektin muuttamisen tämän mallin mukaan. Ohjelma luo esimerkiksi tiedoston D:\prog.exe. Tämä tiedosto vastaa suojattujen objektien luettelossa *.exe-mallia. Tämä tarkoittaa, että luodaan sääntö, jonka avulla tämä ohjelma voi muuttaa mitä tahansa exe-tiedostoja.

- Kun ohjelma käyttää jotakin seuraavista resursseista, luodaan automaattisesti säännöt, jotka sallivat sen pääsyn niihin kaikkiin samanaikaisesti:

- Suojatut COM-liitännät,

- Windowsin koukut ja sovelluskoukut,

- Prosessien välinen muistin käyttö,

- Sovellusten keskeyttäminen,

- DNS-kyselyt,

- Levy(suora pääsy),

- Näppäimistö,

- Monitori.

Prosessin suojaus

Ikkunassa, jossa on sovelluksen HIPS-säännöt, voit rajoittaa sovelluksen oman toiminnan lisäksi myös muiden ohjelmien vaikutusta sen toimintaan. Tälle välilehdelle Suojauksen asettaminen osoittaa, mitkä toiminnot tällä sovelluksella estetään, ja poikkeusikkunassa (painike Muuttaa) - mitkä ohjelmat sallitaan. Täällä ei ole ilmoituksia - vain lupa tai kielto luokituksesta riippumatta. Tällä tavalla kielletty toiminta estetään muiden ohjelmien säännöistä ja luokituksista riippumatta.

Erityisesti tämän toiminnon avulla CIS suojaa itseään prosessiensa ja muistin käytön purkamiselta. Siksi, vaikka HIPS:ää ei tarvita, on suositeltavaa ottaa se käyttöön ainakin vaihtoehdolla "Älä näytä hälytyksiä: Salli pyynnöt" ("Turvallinen" tai "Paranoid"-tilassa).

CIS-itsepuolustuksen sivuvaikutus on valtava määrä merkintöjä Protection Events+ -lokiin käytettäessä joitain ohjelmia, esimerkiksi ProcessExploreria. Voit päästä eroon tarpeettomista lukoista sallimalla yksittäisten sovellusten käyttää muistia COMODO Internet Security -ryhmässä.

Huomaan, että suojaus sovelluksen keskeytymistä vastaan ei kata kaikkia tapoja purkaa prosessi. Siten monet sovellukset voidaan lopettaa ikkunaviestien tai muistin käytön kautta. Suojaaksesi sovellusta tällaisilta lopetusmenetelmiltä, sinun on tarkistettava sen säännöt "Suojausasetukset"-välilehdeltä paitsi "Sovellusten keskeytys" -kohdassa, mutta myös muut.

Asentajan oikeudet

Asentajan oikeuksien merkitys

Tietyissä olosuhteissa sovellus saa asennusoikeudet, jotka ovat seuraavat:

- HIPS sallii tällaisen sovelluksen kaiken, mitä ei ole nimenomaisesti kielletty säännöissä, ts. toimii samalla tavalla kuin "Älä näytä hälytyksiä: Salli pyynnöt" -tila;

- Auto-Containment ei eristä tämän sovelluksen käynnistämiä ohjelmia.

- kun tämä sovellus on käynnissä, sen aliprosessit (ja niiden aliprosessit jne.) suoritetaan asentajan oikeuksilla;

- tämän sovelluksen luomat suoritettavat tiedostot (tai sen oikeudet perivät aliprosessit) luotetaan automaattisesti.

Tiedostot lisätään automaattisesti luotettuihin tiedostoihin vain, kun "Luotettavat asennusohjelmat asennetut sovellukset" -vaihtoehto on otettu käyttöön välilehdellä. . Lisäksi joissakin erikoistapauksissa asennusoikeudet annetaan sovelluksille "katkaistussa" muodossa: ilman , tai kun käyttäjä vastaa luvalla (jos ohjelma on tunnistamaton ja siinä on installer-attribuutti) tai kun ohjelmalle on määritetty asianmukainen , tai kun tätä sääntöä sovelletaan siihen tai kun ohjelma perii nämä oikeudet pääprosessilta.

Sovelluksen asennusohjelman oikeuksien myöntäminen automaattisesti

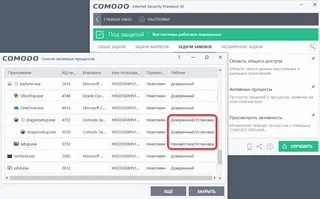

Sovellus saa automaattisesti asentajan oikeudet, jos se on luotettava ja sillä on installer-määrite. Voit nähdä, onko sovelluksella asennustagi aktiivisten prosessien luettelosta.

Mitkä sovelluksen ominaisuudet ovat asennusohjelman merkki Sanottiin: kokeilujen perusteella asennusohjelmia pidetään ohjelmina, joiden tiedoston nimessä tai Tiedoston versiotiedoissa (FileDescription, ProductName) on sana install, setup tai update? , InternalName tai OriginalFilename -kenttä); MSI-tiedostoja pidetään myös asentajina.

CIS:n vanhemmissa versioissa asennusohjelman ominaisuudet olivat erilaiset, erityisesti asennusohjelmia pidettiin ohjelmina, jotka pyysivät järjestelmänvalvojan oikeuksia käynnistettäessä, ohjelmia, joiden koko ylitti 40 MB jne. Tämän vuoksi monille sovellusohjelmille myönnettiin virheellisesti asennusohjelma; oikeuksia (erityisesti PortableApps-kokoonpano), mikä loi ilmeisen vaaran. CIS 10:ssä tämä uhka on vähentynyt merkittävästi.

Asentajan oikeuksien myöntäminen automaattisten rajoitushälytysten avulla

Kun käynnistät "Ennakoivan suojauksen" vakiokokoonpanossa tunnistamattoman ohjelman, jossa on asennustunniste, näkyviin tulee hälytys, jossa on neljä vaihtoehtoa: "Estä", "Isolated launch", "Suorita rajoituksetta" ja "Luota tähän". sovellus" ja "Suorita" -vaihtoehto pois käytöstä. ilman rajoituksia", kun "Luota tähän sovellukseen" -vaihtoehto on käytössä.

"Block" -vaihtoehto tarkoittaa käynnistämisen kieltämistä. "Isolated launch" -vaihtoehto tarkoittaa, että ohjelma käynnistetään erillään Auto-Containment-sääntöjen mukaisesti.

Jos otat käyttöön "Luota tähän sovellukseen" -vaihtoehdon ja valitset "Suorita ilman rajoituksia", ohjelmasta tulee luotettava ja se toimii asennusoikeuksilla. Samaan aikaan luodaan Auto-Containment-sääntö, joka sulkee tämän ohjelman lapsiprosessit pois eristämisestä. Tämä sääntö ei yleensä ole järkevä, ja suosittelen sen poistamista.

Jos valitset "Suorita ilman rajoituksia" -vaihtoehdon, kun "Luota tähän sovellukseen" -vaihtoehto on poistettu käytöstä, ohjelma käynnistyy tilapäisesti "katkaistuilla" asennusoikeuksilla luottamatta luotaviin tiedostoihin. Nuo. pistettä , ja , mutta ei .

Yleisesti ottaen tällainen hälytys tapahtuu, jos seuraavat ehdot täyttyvät:

- Auto-Containment-komponentti on käytössä,

- välilehdellä Suojaus → Suojausasetukset vaihtoehto "Tunnista ohjelmat, jotka vaativat korotettuja oikeuksia" on käytössä,

- Vaihtoehto "Älä näytä ilmoituksia pyydettäessä korotettuja oikeuksia" on poistettu käytöstä siellä,

- käynnistettävä ohjelma on Auto-Containment-sääntöjen mukaan käynnistettävä virtuaalisesti ja/tai rajoituksin,

- Käynnistettävällä ohjelmalla on installer-attribuutti tai se pyytää järjestelmänvalvojan oikeuksia käynnistyksen yhteydessä.

Kuten näet, hälytyksen näyttämiseksi käynnistetyn ohjelman ei tarvitse olla tunnistamaton - vaaditaan vain, että Auto-Containment-säännöt ohjaavat sen eristämiseen. Lisäksi ohjelma voi pyytää järjestelmänvalvojan oikeuksia käynnistyksen yhteydessä, mutta se ei voi olla asennusohjelma.

Jos otat käyttöön "Älä näytä varoituksia korotetuista käyttöoikeuspyynnöistä" -vaihtoehdon, voit valita asetusvalikosta eristääkö (suositus) tai estääkö tunnistamattomat asentajat automaattisesti ilman varoitusta. On myös vaihtoehtoja "Juokse ilman rajoituksia" ja "Juokse ilman rajoituksia ja luottamusta" - tietysti niiden valitseminen on erittäin vaarallista.

Asentajan oikeuksien myöntäminen HIPS-hälytysten ja -sääntöjen avulla

Asentajan oikeudet voidaan määrittää ohjelmalle nimenomaisesti HIPS:n kautta: ne vastaavat "Asenna tai päivitä" -sääntöä.

Kun HIPS-hälytys tapahtuu sovelluksen toiminnasta, voit valita Käsittele muodossa → Asennus tai päivitys, ulkoa tai ilman.

Jos valitset Muista-vaihtoehdon ja valitset "Asenna tai päivitä" -vaihtoehdon, vastaava HIPS-sääntö luodaan ja sovellus saa asennusoikeudet. Jos valitset tämän vaihtoehdon ilman muistamisvaihtoehtoa, sääntöä ei luoda ja sovellus saa "katkaistun" version asennusoikeuksista luottamatta luotuihin tiedostoihin (tunnistamattoman asennusohjelman käynnistäminen tilapäisesti ilman Auto-Containment-rajoituksia).

CIS-määritysikkunan kautta voit määrittää sovellukselle valmiiksi HIPS:n "Asenna tai päivitä" -säännön. Ilmeisesti tässä tapauksessa sovellus saa asentajan oikeudet ilman erillistä ilmoitusta ja kokonaisuudessaan.

Luotetaan asennusoikeuksilla luotuihin tiedostoihin

Kuten jo mainittiin, luotettujen asentajien luomat suoritettavat tiedostot luotetaan automaattisesti, jos välilehden vaihtoehto "Luota luotettujen asentajien avulla asennettuihin sovelluksiin" on käytössä. Tiedoston luokitus → Tiedoston luokituksen määrittäminen. Se sanoi myös, että tiedot luotettujen asentajien tiedostojen luomisesta kirjataan tietokantaan, vaikka tämä vaihtoehto olisi poistettu käytöstä.

Kokeilujen perusteella, kun DPUPDU-vaihtoehto on poistettu käytöstä, tiedot tiedostojen luomisesta suoraan luotetuilla asentajilla, ei asennusoikeuksilla olevilla ohjelmilla, syötetään CIS-tietokantaan. Nuo. Jos tiedoston on luonut luotetun asentajan aliprosessi tai ohjelma, joka on saanut asennusoikeudet HIPS-sääntöjen perusteella, tiedostoa ei pidetä luotetun asennusohjelman luomana. Mutta jos DPUPDU-vaihtoehto on käytössä, tiedostot, jotka ovat luoneet ohjelmat, jotka ovat jollakin tavalla saaneet asentajan oikeudet, merkitään tietokantaan luotettujen asentajien luomiksi.

Kun määritetään, onko tiedosto luotu asennusohjelman käyttöoikeuksilla, CIS erottaa tiedoston luomisen ja kopioimisen. Joten jos ohjelma, jolla on asennusoikeudet, suorittaa tavallisen kopion tiedostosta, tiedostosta ei vielä tule luotettua. Mutta jos esimerkiksi tiedosto puretaan arkistosta asennusohjelman oikeuksien alaisena, CIS luottaa tähän tiedostoon ja kaikkiin identtisiin tiedostoihin (DPUPDU-vaihtoehdon ollessa käytössä).

Asentimen oikeudet toimivat jossain määrin virtuaaliympäristössä: jos luotettu asennusohjelma toimii virtuaalisesti, mutta luo tiedostoja todellisessa ympäristössä (jaetulle alueelle), nämä tiedostot merkitään tietokantaan luotetun asentajan luomiksi. Samanlainen tilanne syntyy, kun työskentelet todellisessa ympäristössä, jossa on automaattisen rajoituksen rajoituksia. Mielestäni tämä on virhe ja mahdollisesti vaarallinen.

Vaikka DPUPDU-vaihtoehto parantaa CIS:n käytettävyyttä, sen poistamisessa on jonkin verran etua. Erityisesti, kun tämä vaihtoehto on käytössä, CIS voi luottaa mahdollisesti ei-toivottuihin ohjelmiin, jotka asennetaan hyvänlaatuisten sovellusten rinnalle.

Tapahtuu, että sovelluksen asentaja, vaikka se olisi luotettu, luo ja käynnistää tunnistamattomia ohjelmia toiminnan aikana. Tyypillisesti CIS ei estä niitä suorittamasta, koska ne perivät asentajan oikeudet. Kuten edellä todettiin, perityt oikeudet eivät kuitenkaan aina ole voimassa (turvallisuussyistä), ja joskus ennakoiva suojaus voi käynnistyä asennuksen aikana. Jos tämä näkyy vain HIPS-hälytyksenä, sinun tarvitsee vain vastata siihen jatkaaksesi asennusta. Mutta jos HIPS on määritetty estämään ilman ilmoitusta tai jos käytetään automaattista suojausta, on olemassa riski, että sovellus ei asennu oikein. Tämä riski on erityisen suuri, jos "Luota luotettujen asentajien kautta asennetut sovellukset"- tai "Tunnista ohjelmat, jotka vaativat lisäoikeuksia" -vaihtoehdot on poistettu käytöstä.

Jos haluat asentaa sovelluksia ilman CIS:n häiriöitä, suosittelen asentajien käynnistämistä erityisen kontekstivalikon kautta. Tätä varten käytämme yksinkertaista ohjelmaa, joka suorittaa komentoriviargumenteissa määritellyn tiedoston. Sinun on ladattava arkisto ohjelman kanssa (salasana cis), asetettava ohjelma mihin tahansa sopivaan paikkaan, lisättävä se luotettujen luetteloon ja suoritettava se - sinua pyydetään lisäämään uusi kohde Explorerin kontekstivalikkoon (se voi poistetaan käynnistämällä se uudelleen). Ohjelma on kirjoitettu AutoIt3:ssa, lähdekansio ja muuntaja ovat mukana lähdekansiossa: jos olet epävarma, voit luoda vastaavan ohjelman tarkistamalla sen koodin ja muuntimen allekirjoituksen.

Sitten sinun on määritettävä tälle ohjelmalle HIPS "Asenna ja päivitä" -sääntö sekä Auto-Containment-sääntö:

- valitse toiminto "Ohita",

- ilmoita kriteereissä ohjelman sijainti,

- Jätä "Älä käytä valittua toimintoa lapsiprosesseihin" -vaihtoehto pois käytöstä.

Nyt, jotta minkä tahansa turvallisen sovelluksen asennus sujuisi sujuvasti, riittää, että avaat asennusohjelman kontekstivalikon pitämällä Shift-näppäintä painettuna ja valitsemalla "COMODO: suorita asennusohjelmana". Tämän seurauksena, vaikka asennusohjelma itse poistuu, sen aliprosessit jatkavat suorittamista asentajan oikeuksin. Nämä oikeudet poistetaan, kun suljet erikoisikkunan, jossa on teksti "Klikkaa OK, kun asennus on valmis". Mutta silloinkin nämä prosessit jäävät Auto-Containmentin hallinnan ulkopuolelle.

HIPS:n (Host-based Intrusion Prevention System) toimintaperiaate: yksityiskohtainen kuvaus. Yleiset HIPS- ja Auto-Sandbox-asetukset Comodo Internet Securityssa 8. Viruscope

LANTIAT

HIPS-tilat

Kun HIPS on käytössä, ohjelman toimintaa rajoitetaan sääntöjen mukaan. Aluksi saatavilla olevat säännöt asettavat käyttöoikeudet joillekin järjestelmäohjelmille, ja muissa tapauksissa vaativat kysymisen käyttäjältä. Käyttäjä voi lisätä omia sääntöjään HIPS Rules -välilehden käyttöliittymän kautta tai ne luodaan hänen hälytysvastaustensa kautta tai luodaan automaattisesti, kun "Oppimistila" on käytössä. Voit poistaa hälytykset käytöstä määrittämällä, että toiminta tulee aina sallia tai toiminta tulee aina kieltää, jos sääntöä ei ole.

Ohjelmahälytysten näyttö riippuu ohjelmasta ja sen HIPS-tilasta. Vikasietotilassa hälytyksiä lähetetään vain tuntemattomista ohjelmista, kun taas luotetuille ohjelmille annetaan äänettömästi lupa (kieltosäännön puuttuessa) tehdä muita toimia paitsi käynnistää tuntematon sovellus. Paranoid-tilassa hälytykset näkyvät kaikille ohjelmille maineesta riippumatta.

Clean PC -tilassa hälytykset näkyvät vain uusista tunnistamattomista ohjelmista, ts. joita ei aiemmin ollut levyllä, ja "vanhoja" pidetään luotettavina "vikasietotilassa". "Clean PC" -tila toimii seuraavasti: siitä hetkestä, kun tämä tila kytketään päälle, uusien ohjelmien luomista valvotaan, ts. suoritettavat tiedostot. Jos uusi ohjelma on alle 40 Mt ja sillä ei ole "luotettavaa" mainetta, se merkitään "tunnistamattomaksi". Vain "tunnistamattomien" luettelon ohjelmilla on rajoitetut oikeudet. Muut alle 40 Mt:n ohjelmat koetaan luotettaviksi: HIPS, Auto-Sandbox ja palomuuri havaitsevat ne sellaisiksi.

Clean PC -tila on melko ongelmallinen, enkä suosittele sen käyttöä. Erityisesti, jos tässä tilassa asetat uuden tuntemattoman ohjelman hakemistoon ja muutat sen nimeä, ohjelmaa pidetään "vanhana", ts. saa luvat. Voit kuitenkin toteuttaa oikein toimivan "Puhdas PC" -tilan analogin "Vikasietotilassa" lisäämällä kaikki suoritettavat tiedostot luotettaviin tiedostoihin ehdotetulla tavalla.

Kuinka käyttää "Vikasietotilaa", kun "Luo sääntöjä turvallisille sovelluksille" -vaihtoehto on käytössä, sekä "Oppimistila". Työskentely "Clean PC" -tilassa on samanlainen kuin "Safe", mutta eroaa siinä, että tunnistamattomat tiedostot, jotka olivat levyllä ennen tämän tilan käynnistämistä, käsitellään samalla tavalla kuin luotettavia ("heihin luotetaan" ei vain HIPS, mutta myös Auto-Sandbox ja palomuuri).

Ehdotan erikoistapauksen: jos ohjelma suoritetaan virtuaaliympäristössä ja/tai Auto-Sandbox rajoituksin, niin sallivan tai kieltävän säännön puuttuessa lupa annetaan (samanlainen kuin vaihtoehto "Älä näytä hälytyksiä : Salli pyynnöt”). Virtuaaliympäristössä tiedostoille ja rekisterille ei ole lainkaan suojaa, vaikka nimenomaisesti asetettuja rajoituksia olisikin. Mutta tietysti virtuaalinen ympäristö ja/tai Auto-Sandbox asetetaan tämän ohjelman ja sen aliprosessien päälle.

Ohjelman oikeuksien hallinta ilmoitusten kautta

Jos valitset Salli tai Estä vain HIPS-hälytyksessä, kyseinen lupa tai esto koskee vain kyseistä resurssia. Jos esimerkiksi annat sovelluksen luoda tiedoston C:\test\A.exe, tiedoston C:\test\B.exe luominen johtaa jälleen hälytykseen. Jotta sovellus voi luoda tiedostoja C:\test-hakemistoon, sinun on muokattava sääntöä CIS-asetusikkunan kautta. Valitettavasti hälytykset eivät anna oikeuksia hakemistoille, malleille, ryhmille jne.

Yksi poikkeus on huomioitu: jos ohjelma saa hälytyksen kautta "muuttaa toisen sovelluksen käyttöliittymää", luodaan sääntö, joka sallii kyseisen ohjelman lähettää ikkunaviestejä kaikille sovelluksille, ei vain määritetylle.

Hälytyksen kautta voit kuitenkin soveltaa sovellukseen valmiiksi luotua käytäntöä. Nämä käytännöt luodaan HIPS > Sääntöjoukot -välilehdessä. Esiasetettu "Windows-järjestelmäsovellus" -käytäntö sallii kaiken toiminnan, "Sallittu sovellus" -käytäntö sallii kaiken toiminnan, mutta ei säätele aliprosessien käynnistämistä. Eristettyjen sovellusten käytäntö kieltää ehdottomasti kaiken toiminnan; Rajoitettujen sovellusten käytäntö poistaa käytöstä melkein kaiken paitsi ikkunaviestit ja näytön, eikä säätele aliprosessien käynnistämistä. Voit paitsi luoda omia käytäntöjäsi myös muuttaa esiasetettuja käytäntöjä.

Sovellukselle hälytysten kautta määritetyillä käyttöoikeuksilla, rajoituksilla ja käytännöillä on erilaisia vaikutuksia sen mukaan, onko "Muista valintani" -vaihtoehto käytössä hälytyksessä. Jos otat tämän vaihtoehdon käyttöön ja valitset "Salli" tai "Estä vain" -vaihtoehdon, tälle sovellukselle määritetty sääntöjoukko muuttuu: se lisätään sallimaan tai estämään täsmälleen tietty resurssi (tiedosto, käyttöliittymä jne.). Jos otat "Muista valintani" -vaihtoehdon käyttöön ja valitset minkä tahansa joukko sääntöjä— uusia sääntöjä ei lisätä vanhoihin, vaan ne korvataan kokonaan. nuo. tähän sovellukseen aiemmin määritetyt säännöt eivät ole enää voimassa. Jos tälle sovellukselle ei ole HIPS-sääntöä, se luodaan luettelon yläosaan.

Jos poistat "Muista valintani" -vaihtoehdon käytöstä hälytyksessä, sovellukselle määritetyt käyttöoikeudet, rajoitukset tai käytännöt vanhenevat, kun sovellus suljetaan tai jopa aikaisemmin, eikä sääntöihin tapahdu muutoksia. Näiden väliaikaisten sääntöjen toimintalogiikan ymmärtämiseksi on kätevää kuvitella, että joka kerta, kun hälytykseen vastataan (muistamatta), HIPS-sääntöluetteloon luodaan "haamu"-merkintä. Kaikki "phantom"-merkinnät sijaitsevat "todellisten" merkintöjen alapuolella sääntöluettelossa, mutta uudet "haamu"-merkinnät sijaitsevat muiden "haamu"-merkintöjen yläpuolella. Tämä tarkoittaa, että samalle sovellukselle voidaan määrittää eri käytännöt hälyttämällä useita kertoja (muistamatta), ja kaikki nämä käytännöt ovat voimassa. Tässä tapauksessa "oikeilla" säännöillä on korkein prioriteetti, sitten uusimmilla "haamusäännöillä", sitten aikaisemmilla jne. Mutta heti kun mikä tahansa "todellinen" sääntö (jossa on ulkoa) on luotu, kaikki "haamu" säännöt tuhotaan kaikille sovelluksille.

Määritetään esimerkiksi "Isolated application" -käytäntö jollekin ohjelmalle muistamatta sitä. Oletusarvoisesti Kaikki sovellukset -ryhmä saa muokata väliaikaisia tiedostoja, joten tämä ohjelma voi silti tehdä niin, vaikka yksittäisten sovellusten käytäntö estää sen. Jos määrität tämän käytännön muistamisen, väliaikaisten tiedostojen muuttaminen on kiellettyä, koska uusi HIPS-sääntö luodaan luettelon yläosaan.

Ohjelman käynnistyksen ohjaus

Mahdollisuus suorittaa mitä tahansa ohjelmaa määritellään HIPS:ssä säännöllä for käynnistäminen ohjelma, ei käynnistettävälle. "Paranoid-tilassa" ohjelmien suorittaminen sallitaan äänettömästi vain, jos säännöissä on nimenomainen lupa (kohdalle ). Vikasietotilassa käynnistys sallitaan ilman sääntöä, jos sekä käynnistyvällä että käynnistetyllä ohjelmalla on "luotettava" maine.

Oletetaan siis, että "Vikasietotilassa" HIPS-tilassa ohjelma parent.exe on käynnissä ja yrittää käynnistää ohjelman child.exe. Jos lisäsääntöjä ei ole, käynnistys tapahtuu äänettömästi vain, jos molempiin ohjelmiin luotetaan. Jos lapsi.exe-ohjelmaa ei tunnisteta, eikä parent.exe-ohjelman (tai sen sisältävän ryhmän) HIPS-säännöillä ole oikeutta suorittaa child.exe-ohjelmaa (tai sen sisältävää ryhmää), HIPS:stä riippumatta säännöt itse child.exe-ohjelmalle ja riippumatta parent.exe-ohjelman luokituksesta, varoitus tulee näkyviin ennen käynnistystä (ja erityisesti parent.exe-ohjelmaan liittyen).

Siten tunnistamattoman ohjelman suorittamisen sallimiseksi ei riitä, että asetetaan sille itselleen sallivia sääntöjä - pääprosessi tai vaihtoehtoisesti "Kaikki sovellukset" -ryhmä tarvitsee luvan käynnistääkseen sen.

Jos haluat pysäyttää ohjelman käynnistymisen, saatuasi emoprosessia koskevan ilmoituksen, sinun tulee poistaa muistaminen käytöstä ja valita "Estä" > "Vain esto".

Huomio! "Estä ja suorita loppuun" -kohta ilmoituksessa ohjelman käynnistämisestä tarkoittaa sammuttamista vanhempi prosessi. Lisäksi minkä tahansa käytännön (eli sääntöjoukon) valitseminen tässä ilmoituksessa määrittää sen erityisesti pääprosessille. Vastaavasti "Muista valintani" -vaihtoehdon ottaminen käyttöön tällaisessa hälytyksessä johtaa HIPS-säännön luomiseen/muokkaukseen pääprosessille. Tyypillinen käyttäjien tekemä virhe on valita käytäntö Explorerin käynnistämää ohjelmaa koskevassa ilmoituksessa. Oikea toimintatapa on ensin sallia vain käynnistäminen ja valita käytäntö myöhemmässä ilmoituksessa ohjelman omasta toiminnasta.

On tärkeää tietää, että toisin kuin Auto-Sandbox, HIPS:ssä lapsiprosessi ei peri vanhemman rajoituksia: jos epäilyttävän ohjelman sallitaan ajaa ohjelmaa, jolla on käyttöoikeudet, turvallisuus vaarantuu.

Kyky suorittaa mitä tahansa ohjelmaa ei määräydy ainoastaan HIPS-säännöillä, vaan myös . Laukaisu estetään, jos vähintään yksi näistä komponenteista vaatii sitä. Jos käynnistäminen on sallittu HIPS-säännöissä ja Auto-Sandbox-säännöt edellyttävät, että tämä ohjelma on eristetty, se käynnistyy erillään.

Kuvatussa menettelyssä on tiettyjä poikkeuksia. Ensimmäinen poikkeus koskee ohjelmia, jotka on jo sandboxissa. Näiden ohjelmien aliprosessit eristetään samalla tavalla, eikä niihin sovelleta erilaisia Auto-Sandbox-sääntöjä. Niiden käynnistämisestä ei tule HIPS-ilmoituksia: esto tapahtuu vain, jos on olemassa nimenomainen kieltävä HIPS-sääntö. Toisin sanoen HIPS:n toiminta tällaisissa ohjelmissa on samanlainen kuin "Älä näytä varoituksia: Salli pyynnöt" -vaihtoehdon käyttöönotto.

Toinen poikkeus ovat ohjelmat, joilla on asennusoikeudet. Heidän lapsiprosessinsa eivät noudata automaattisen hiekkalaatikon sääntöjä (tämä on käyttäytymistä) eivätkä anna HIPS-hälytyksiä. Niitä koskevat vain nimenomaiset kiellot HIPS-säännöissä, kuten käytössä oleva vaihtoehto "Älä näytä hälytyksiä: Salli pyynnöt" (tätä toimintaa ei voi määrittää).

Kolmas poikkeus ovat ohjelmat, joissa on "Ohita"-toimintosääntö Auto-Sandboxissa ja " " -vaihtoehto ei ole käytössä. Tällaiset ohjelmat jätetään yksinkertaisesti Auto-Sandboxin hallinnan ulkopuolelle sekä niiden aliprosessit. HIPS-säännöt koskevat niitä tavalliseen tapaan.

HIPS-sääntöjen automaattinen luominen "Oppimistilassa" ja "Vikasietotilassa"

Tietyissä tiloissa HIPS-säännöt luodaan automaattisesti:

- jos "Oppimistila" on käytössä ja "Älä näytä ilmoituksia" -vaihtoehto on poistettu käytöstä tai asetettu "Estä pyynnöt" -tilaan, kaikkien sovellusten toimintaa seurataan ja luodaan säännöt, jotka sallivat jokaisen niiden havaitseman toiminnon;

- Jos "Vikasietotila" on käytössä, "Luo säännöt suojatuille sovelluksille" -vaihtoehto on käytössä ja "Älä näytä ilmoituksia" -vaihtoehto on poistettu käytöstä tai asetettu arvoon "Estä pyynnöt", luodaan säännöt, jotka sallivat jokaisen havaitun toiminnon luotettavia sovelluksia.

Useimmissa tapauksissa nämä tilat eivät ole hyödyllisiä, ja niitä käytetään vain testaamiseen tai paranoidiseen tilaan siirtymisen valmisteluun.

Säännöt ohjelmalle (joko "Oppimistilassa" tai luotettu "Vikasietotilassa") luodaan seuraavasti:

Uuden säännön tyyppi riippuu pyydetystä toimenpiteestä:

- Kun yksi ohjelma suorittaa toista, ensimmäiselle luodaan sääntö, joka sallii tietyn ohjelman suorittamisen.

- Kun ohjelma muokkaa tiedostoa tai rekisteriavainta, joka on lueteltu HIPS > Suojatut objektit -välilehdellä, säännön tyyppi riippuu siitä, miten resurssimalli on kirjoitettu.

- Jos kuvion lopussa on merkki | , luodaan sääntö, joka sallii muutokset erityisesti ohjelman käyttämään objektiin. Ohjelma luo esimerkiksi text.txt-tiedoston työpöydälle. Se vastaa mallia " ?:\Users\*\Desktop\*| " Tämä tarkoittaa, että luodaan sääntö, joka sallii muutokset tiedostoon C:\Users\Name\Desktop\text.txt.

- Jos kuvion lopussa ei ole | , sitten luodaan sääntö, joka sallii minkä tahansa objektin muuttamisen tämän mallin mukaan. Ohjelma luo esimerkiksi tiedoston D:\prog.exe. Tämä tiedosto vastaa suojattujen objektien luettelossa *.exe-mallia. Tämä tarkoittaa, että luodaan sääntö, jonka avulla tämä ohjelma voi muuttaa mitä tahansa exe-tiedostoja.

- Kun ohjelma käyttää jotakin seuraavista resursseista, luodaan automaattisesti säännöt, jotka sallivat sen pääsyn niihin kaikkiin samanaikaisesti:

- "Suojatut COM-liitännät"

- "Windowsin koukut ja sovelluskoukut",

- "Prosessien välinen muistin käyttö"

- "Sovelluksen keskeytys"

- "DNS-kyselyt"

- "Disk" (suora pääsy),

- "Näppäimistö",

- "Monitori".

Tyypillisesti HIPS:n varsinainen toimintatapa on sama kuin kuvattu, mutta erilaisia poikkeamia esiintyy. Esimerkiksi joskus HIPS-säännöt luodaan automaattisesti jopa ohjelmille, jotka toimivat asentajan oikeuksilla; tämä havaittiin, kun Auto-Sandbox oli poistettu käytöstä. Oli myös tilanne, jossa "Oppimistilassa" luodut ohjelman säännöt eivät tallentaneet pääsyä kaikkiin sen pyytämiin tiedostoobjekteihin "Paranoid Modessa".

Sovellusten tunnistaminen polkujen perusteella

Eksplisiittiset säännöt ottavat huomioon vain polun ohjelmaan. Sen eheys tai pikemminkin sen luokitus tarkistetaan vain, jos "vikasietotilassa" ei ole sääntöjä. Yksilöllisen polun sijaan voit käyttää samalla tavalla malleja ja ympäristömuuttujia sekä itse tiedostoryhmiä.

Aikaisemmin on joskus havaittu, että ohjelman uudelleennimeämisen tai siirtämisen jälkeen HIPS havaitsi sen olevan samassa paikassa. Tämä ilmeni siinä, että tälle ohjelmalle olivat voimassa säännöt, joissa se oli kirjoitettu vanhaa polkua pitkin, ja uuden polun säännöt eivät olleet voimassa. Ongelma ratkesi käynnistämällä uudelleen.

Koska HIPS-säännöt ovat polkupohjaisia, "Luo säännöt suojatuille sovelluksille" -vaihtoehto on vaarallinen. Jos se esimerkiksi on käytössä ja Explorer ajaa luotettua (allekirjoitettua) ohjelmaa C:\myDownloads\test.exe, HIPS "Vikasietotila" luo säännöt automaattisesti; ja toisella kerralla jotain muuta ilmestyy test.exe-tiedoston tilalle. Siksi suosittelen tämän vaihtoehdon poistamista käytöstä.

Prosessin suojaus

Ikkunassa, jossa on sovelluksen HIPS-säännöt, voit rajoittaa sovelluksen oman toiminnan lisäksi myös muiden ohjelmien vaikutusta sen toimintaan. Voit tehdä tämän valitsemalla "Suojausasetukset" -välilehdellä, mitkä toiminnot tällä sovelluksella estetään, ja poikkeusikkunassa ("Muuta" -painike) - mitkä ohjelmat voivat tehdä niin. Täällä ei ole ilmoituksia - vain lupa tai kielto luokituksesta riippumatta. Tällä tavalla kielletty toiminta estetään muiden ohjelmien säännöistä ja luokituksista riippumatta.

Erityisesti tämän toiminnon avulla CIS suojaa itseään prosessiensa ja muistin käytön purkamiselta. Siksi, vaikka HIPS:ää ei tarvita, on suositeltavaa ottaa se käyttöön ainakin vaihtoehdolla "Älä näytä hälytyksiä: Salli pyynnöt" ("Turvallinen" tai "Paranoid"-tilassa).

CIS-itsepuolustuksen sivuvaikutus on valtava määrä merkintöjä Protection Events+ -lokiin käytettäessä joitain ohjelmia, esimerkiksi ProcessExploreria. Voit poistaa tarpeettomat lukot sallimalla yksittäisten sovellusten käyttää CIS-muistia.

Huomaan, että suojaus sovelluksen keskeytymistä vastaan ei kata kaikkia tapoja purkaa prosessi. Siten monet sovellukset (mutta ei CIS-prosessit) voidaan lopettaa ikkunaviestien avulla (esimerkiksi System Explorerin avulla) tai muistin avulla. Suojataksesi sovellusta tällaisilta lopetusmenetelmiltä, sinun on tarkistettava sen säännöt "Suojausasetukset"-välilehden "Sovelluksen keskeytys" -kohdan lisäksi myös "Ikkunan viestit" ja "Prosessien välinen muistin käyttö" -kohdassa.

Process Hackerin prosessin keskeytysmenetelmä voi jopa purkaa CIS:n. Voit estää tämän menetelmän käytön muuttamalla "Kaikki sovellukset" -ryhmän HIPS-sääntöä: napsauta "Suojatut COM-liitännät" -kohdassa "Muokkaa" ja lisää rivi LocalSecurityAuthority.Restore "Blocked"-välilehdelle. Tätä kieltoa ei kuitenkaan suositella, koska se aiheuttaa ongelmia Windowsin päivityksessä.

Asentajan oikeudet

Asentajan oikeuksien merkitys

Tietyissä olosuhteissa sovellus saa asennusoikeudet, jotka ovat seuraavat:

- HIPS sallii tällaisen sovelluksen kaiken, mitä ei ole nimenomaisesti kielletty säännöissä, ts. toimii samalla tavalla kuin "Älä näytä hälytyksiä: Salli pyynnöt" -tila;

- Auto-Sandbox ei eristä tämän sovelluksen käynnistämiä ohjelmia.

- kun tämä sovellus on käynnissä, sen aliprosessit (sekä niiden aliprosessit jne.) suoritetaan asentajan oikeuksilla;

- tämän sovelluksen luomat suoritettavat tiedostot (tai sen oikeudet perivät aliprosessit) lisätään automaattisesti luotettujen luetteloon (paitsi komentosarjoja ja tiedostoja, jotka ovat suurempia kuin 40 Mt).

Tiedostot lisätään automaattisesti luotettuihin tiedostoihin vain, kun "Tiedoston luokitus" > "Tiedostojen luokitusasetukset" -välilehdellä "Luotetut sovellukset asennetaan luotettujen asentajien avulla" -vaihtoehto on käytössä. Lisäksi joissakin erikoistapauksissa asentajan oikeudet annetaan sovelluksille "katkaistussa" muodossa: ilman tämän vaihtoehdon sisällyttämisestä huolimatta.

Lopuksi huomaa, että kun asennusohjelma sulkeutuu, sen aliprosessit menettävät perityt oikeutensa ja HIPS hallitsee niitä normaalisti. Ja heidän muut aliprosessinsa kuuluvat Auto-Sandboxin hallintaan.

Oletetaan, että asennusohjelma "A" käynnistää prosessin "B" ja "B" käynnistää prosessin "C". Tyypillisesti tämä johtaa siihen, että prosessi "C" saa asentajan oikeudet ja ylläpitää niitä niin kauan kuin ohjelma "A" on käynnissä, vaikka prosessi "B" on päättynyt. Mutta kun ohjelma "A" päättyy, prosessi "C" menettää nämä oikeudet.

Verrattuna asentajan oikeuksiin perintö on "luotettavampaa": se vaikuttaa edelleen aliprosesseihin, vaikka kaikki pääprosessit ovat päättyneet. (Virhe on kuitenkin havaittu: tämän säännön periytyminen päättyy, jos HIPS-hälytykseen ei vastata 2 minuuttiin ennen lapsiprosessin aloittamista.)

Ohjelma saa asentajan oikeudet eri tavoilla: joko milloin , tai milloin (jos ohjelma on tunnistamaton ja siinä on installer-attribuutti), tai milloin , tai milloin , tai kun ohjelma perii nämä oikeudet pääprosessilta. Ohjelmalle voidaan myöntää asennusoikeudet vain, kun se suoritetaan live-ympäristössä ilman automaattisen hiekkalaatikon rajoituksia. Jos ohjelma käynnistetään eristyksissä, se ei saa näitä oikeuksia kaikista merkeistä ja säännöistä huolimatta.

Sovelluksen asennusohjelman oikeuksien myöntäminen automaattisesti

Sovellus saa automaattisesti asennusoikeudet, jos se on luotettava ja siinä on . Tämä tila on määritetty sovelluksille, jotka pyytävät järjestelmänvalvojan oikeuksia käynnistyksen yhteydessä, ja joillekin muille.

CIS:n aiemmissa versioissa ohjelmalle myönnettiin automaattisesti asentajan oikeudet vain silloin, kun ennakoivan suojauksen rajoitukset riippuivat ohjelman luokituksesta. Jos ohjelma suljettiin pois Auto-Sandboxista ja sille on määritetty täysin määritelty HIPS-käytäntö (kuten System Application), sille ei myönnetty asennusoikeuksia. CIS 8:ssa asentajan oikeudet annetaan, vaikka HIPS ja Auto-Sandbox eivät ole käytössä. Ainoa havaittu tilanne, jossa ohjelmalla on luotetun asentajan tila, on se, että sen HIPS:n rajoitukset eivät riipu luokituksesta ja Auto-Sandbox säännöt sulkevat sen pois eristäytymisestä vanhempien prosessi yhdessä lastensa kanssa.

Asentajan oikeuksien myöntäminen HIPS-hälytysten ja -sääntöjen avulla

Asentajan oikeudet voidaan määrittää ohjelmalle nimenomaisesti HIPS:n kautta: ne vastaavat asennus- tai päivityskäytäntöä.

Kun HIPS-hälytys tapahtuu sovelluksen toiminnasta, voit valita haluamasi käytännön hälytysikkunasta, muistaen tai muistamatta.

Jos valitset muistamisvaihtoehdon ja valitset "Asenna tai päivitä" -käytännön, vastaava HIPS-sääntö luodaan ja sovellus saa asennusoikeudet. Jos valitset tämän käytännön ilman muistaa-vaihtoehtoa, sääntöä ei luoda ja sovellus saa "katkaistun" version asennusoikeuksista: ilman luotujen tiedostojen automaattista lisäämistä luotettaviin ("tunnistamattoman asennusohjelman" käynnistäminen väliaikaisesti ilman automaattista -hiekkalaatikkorajoitukset).

CIS-määritysikkunan kautta voit määrittää sovellukselle valmiiksi asennus- tai päivityskäytännön HIPS-sääntöluettelossa. Ilmeisesti tässä tapauksessa sovellus saa asentajan oikeudet ilman erillistä ilmoitusta ja kokonaisuudessaan.

Ennakoivan suojauksen yleiset ominaisuudet ja parametrit

Katsotaanpa vaihtoehtoja, jotka vaikuttavat ennakoivan suojauksen toimintaan kokonaisuutena: sekä HIPS että Auto-Sandbox.

Erilaisia ennakoivia suojausvaihtoehtoja

Enable Enhanced Protection Mode -vaihtoehto HIPS-määritykset -välilehdellä on suunniteltu estämään ennakoivan suojauksen ohittaminen 64-bittisissä Windowsin versioissa, ja se on tarkistettava tällaisissa järjestelmissä. Mutta samalla se sisältää tuen laitteiston virtualisoinnille, mikä uhkaa konflikteja virtuaalikoneiden kanssa.

Vaihtoehto "Sopeuta käyttötilaa, kun järjestelmäresurssit ovat vähissä" tarvitaan vain, jos RAM-muistia ei ole riittävästi. Kun tämä on käytössä, CIS käyttää muistia säästäviä tekniikoita välttääkseen tehtäviensä kaatumisen. Tämä kuitenkin heikentää tuottavuutta.

"Estä tuntemattomat pyynnöt, jos sovellus ei ole käynnissä" -vaihtoehto on tarkoitettu vain tartunnan saaneille järjestelmille, eikä sitä suositella jatkuvaan käyttöön, koska se estää turvallisia sovelluksia käynnistymästä oikein. Jos tämä vaihtoehto on käytössä, kaikki ohjelmat estetään kaikista muista toiminnoista kuin HIPS-säännöissä nimenomaisesti sallituista CIS-graafisen käyttöliittymän latautumiseen asti. Toisin sanoen ennen graafisen käyttöliittymän lataamista HIPS:n käyttäytyminen on samanlainen kuin "Paranoid Mode" -vaihtoehdolla "Älä näytä hälytyksiä: Estä pyynnöt". Estoa ei tapahdu, jos HIPS on poistettu käytöstä tai otettu käyttöön "Älä näytä varoituksia: Salli kyselyt" -vaihtoehdolla.

Ennakoivan suojauksen yleisiin parametreihin kuuluu myös "Asetustiedoston luokitus" -välilehden vaihtoehto "Luotettavat asennusohjelmat asennetut sovellukset".

Toinen vaihtoehto, joka vaikuttaa ennakoivan suojauksen toimintaan, vaikka se sijaitseekin eri osiossa, on "Virustorjuntavalvonta"-välilehden "Tiedoston enimmäiskoko". Jos tiedostoa ei ole allekirjoittanut luotettava palveluntarjoaja ja sen koko ylittää määritetyn koon, tämä tiedosto katsotaan tunnistamattomaksi, vaikka lisäisit sen luotettujen luetteloon manuaalisesti. Oletuskoko on 40 Mt, sitä voidaan suurentaa, mutta ei pienentää. Jos tiedoston on allekirjoittanut luotettava toimittaja, tämä rajoitus ei ole voimassa.

HIPS > Protected Objects -osiossa asetetut parametrit ovat tärkeitä HIPS:n lisäksi myös Auto-Sandboxille. Joten jos sovellus on käynnissä, juuri ne tiedostot ja rekisteriavaimet, jotka on lueteltu tämän osan vastaavilla välilehdillä, suojataan. Virtuaaliympäristössä toimiville sovelluksille tämän osion asetukset ovat myös tärkeitä: "Kansiot, joissa on suojattuja tietoja" -välilehdellä lueteltujen hakemistojen sisältö piilotetaan.

"HIPS" > "Suojatut objektit" > "Estetyt tiedostot" -luetteloon sisältyviltä objekteilta evätään pääsy, mukaan lukien sekä kirjoittaminen että lukeminen. Tämä luettelo sisältää polkuja ja tiedostopolkumalleja. Esto toimii vain, kun HIPS on käytössä.

Mainitsen erikoistapauksen: "Puhdas PC" -tilan. Muodollisesti tämä tila viittaa HIPS:ään, mutta todellisuudessa se määrittää kaiken ennakoivan suojauksen toiminnan. Jos otat tämän tilan käyttöön, vain levylle myöhemmin ilmestyviä tiedostoja pidetään "tunnistamattomina". Tiedostot, jotka olivat levyllä ennen tämän tilan käyttöönottoa, saavat luotetut oikeudet: sekä HIPS, Auto-Sandbox että palomuuri havaitsevat nämä "vanhat" tiedostot ikään kuin ne olisivat sisällytettyjen luotettujen luetteloon. , että "Clean PC" -tilassa on tiettyjä ongelmia eikä sitä suositella käytettäväksi.

Tiedostojen suojausominaisuudet

Kuten jo mainittiin, vain ne tiedostot, jotka sisältyvät "HIPS" > "Suojatut objektit" > "Suojatut tiedostot" -luetteloon, ovat suojattuja HIPS:llä tai Auto-Sandboxilla (jos virtualisointia ei ole). Voit käyttää yleismerkkejä (* ja ?) ja ympäristömuuttujia (%temp%, %windir% jne.) näiden tiedostojen määrittämiseen, kuten .

Haluaisin huomauttaa mallien käytön erityispiirteistä hakemistoja suojattaessa. Yleensä, jos määrität hakemiston CIS-rajapinnan kautta, se kirjoitetaan mallina: D:\Docs\* . Tämän tyyppinen malli vastaa tiedostoja ja kansioita, jotka sijaitsevat valitussa hakemistossa D:\Docs sekä sen alihakemistoissa. Tämän mallin lisääminen suojattujen tiedostojen luetteloon tarkoittaa sitä vastaavien tiedostojen ja kansioiden suojaamista muutoksilta ja muuttamiselta. Valittua Docs-hakemistoa ei kuitenkaan suojata uudelleennimeämiseltä. Jos nimeät sen uudelleen, sen sisältöä ei enää suojata. Suojaaksesi hakemistoa uudelleennimeämiseltä, kirjoita se ilman kauttaviivaa ja tähtimerkkiä loppuun: D:\Docs. Hakemiston ja sen sisällön suojaamiseksi täysin, suojattuun luetteloon tulee lisätä kaksi riviä: D:\Docs\* ja D:\Docs . (Vaihtoehto yhdellä rivillä on mahdollinen - jätä tähti loppuun, mutta ilman kauttaviivaa: D:\Docs*. Mutta tällainen malli suojaa samanaikaisesti hakemistoja D:\Docs, D:\Docs2 jne.)

HIPS > Suojatut kohteet > Suojatut tiedostot -luettelossa monilla malleilla on | . Tämän merkin käyttö vaikuttaa Auto-Sandboxin asettamiin rajoituksiin. Jos jokin ohjelma on käynnissä Auto-Sandboxissa rajoituksin ilman virtualisointia, se ei saa luoda, poistaa tai muokata tiedostoja, jotka on määritetty | lopussa. Tiedostot, jotka on määritetty kuvioilla ilman | lopussa, myös suojataan muutoksilta, mutta Auto-Sandboxin rajoittama ohjelma saa luoda tällaisia tiedostoja sekä poistaa luomiaan (mutta ei muokata). Esimerkiksi oletusarvoisesti osittain rajoitettua rajoitustasolla toimiva ohjelma saa luoda suoritettavia tiedostoja %PROGRAMFILES%-hakemistoon, mutta se ei saa luoda suoritettavia tiedostoja käynnistyshakemistoon. Haluan korostaa, että symboli | Rajoituksiin vaikuttaa automaattinen hiekkalaatikko tiloissa ilman virtualisointia. Kun tiedosto on suojattu HIPS:llä, tiedostojen luominen, poistaminen ja muokkaaminen on kielletty | malleissaan.

Irrotettavien laitteiden polkujen määrittämisessä on ongelma. Muodollisesti voit luoda HIPS-, Auto-Sandbox- tai muun komponenttisäännön käyttämällä polkua siirrettävään laitteeseen, kuten H:\Docs\* , mutta tällainen sääntö ei toimi: CIS ei hyväksy irrotettavia asemakirjaimia. Siirrettävällä tietovälineellä säännöt, joita ei ole sidottu asemakirjaimeen, toimivat kuitenkin esimerkiksi exe-tiedostojen suojaamisessa. Toisaalta on edelleen mahdollista luoda Auto-Sandbox-sääntöjä, jotka suoritetaan erityisesti siirrettävällä tietovälineellä sijaitseville ohjelmille. Esimerkki tällaisesta säännöstä on annettu.

Kuten irrotettavat laitteet, CIS ei toimi oikein verkkoaseman kirjaimien kanssa: verkkoaseman Y: tiedot eivät välttämättä vastaa kuviota Y:\* tai jopa ?:\* . Verkkoasemakirjaimella varustettujen mallien sijaan voit käyttää malleja, kuten \\verkon_resurssin_nimi* - kokeilut ovat osoittaneet, että ne toimivat oikein. Erityisesti WebDAV-protokollan kautta verkkoasemana yhdistetyn Yandex.Diskin tietojen suojaamiseksi voit lisätä rivin \\webdav.yandex* "Suojatut objektit" > "Suojatut tiedostot" -luetteloon.

On myös sanottava, että CIS ei havaitse vain fyysisiä tiedostoja "tiedostoina", vaan myös erilaisia järjestelmäobjekteja, esimerkiksi fyysisiä tai virtuaalisia laitteita. Toisaalta tämä tarjoaa joustavuutta konfigurointiin. Toisaalta, muista se. Siksi tällaisia kohteita ei suojata käytännössä käynnissä olevilta ohjelmilta, vaikka HIPS-säännöissä olisi tiukat kiellot.

Rekisterin suojausominaisuudet

Kuten tiedostot, vain ne rekisteriavaimet, jotka on lueteltu HIPS > Suojatut objektit > Rekisteriavaimet -luettelossa, on suojattu HIPS:llä ja Auto-Sandboxilla.

Kun asetat rekisteriavaimia, voit kirjoittaa rekisteripolkumalleja käyttämällä * ja? .

Harkitse esimerkiksi merkkijonoa *\Software\Microsoft\Windows\CurrentVersion\Run* . Sen alussa oleva * tarkoittaa, että se kattaa sekä kunkin käyttäjän järjestelmän rekisteriavaimen HKEY_LOCAL_MACHINE että HKEY_CURRENT_USER-avaimen erikseen. Huomaa, että tämän rivin lopussa olevaa *-merkkiä ei eroteta kauttaviivalla. Tämä tarkoittaa, että rivi kattaa molemmat alaosat: Run ja RunOnce. Tämän nimenomaisen rivin tarkoitus on suojata samanaikaisesti eri tyyppejä automaattinen lataus: sekä yleinen automaattinen lataus että käyttäjän automaattinen lataus; sekä pysyviä että kertaluonteisia.

CIS:ään esiasennetut rekisteriryhmät käyttävät lyhennettyjä avainnimiä: HKLM, HKCU ja HKUS. Myös määritettäessä rekisteripolkuja CIS-rajapinnan kautta nämä lyhenteet korvataan automaattisesti. Todellisuudessa HIPS-säännöt, jotka lyhentävät rekisteriavaimia, eivät kuitenkaan välttämättä toimi. Siksi sinun tulee aina määrittää rekisteriavainten täydelliset nimet: ei esimerkiksi HKCU\SOFTWARE\Policies\* , vaan HKEY_CURRENT_USER\SOFTWARE\Policies\* . Sinun on myös korjattava HIPS-ryhmät > Rekisteriryhmät -välilehden ennalta määritettyjen ryhmien polut:

- korvaa HKLM:llä HKEY_LOCAL_MACHINE

- korvaa HKCU käyttäjällä HKEY_CURRENT_USER

- korvaa HKUS:lla HKEY_USERS

Havaintojeni perusteella CIS ei ymmärrä oikein juurirekisterin lyhenteitä tapauksissa, joissa määritetty polku on linkki eikä "todellinen" sijainti rekisterissä. Esimerkkejä tällaisista linkkipoluista ovat HKLM\SYSTEM\CurrentControlSet\*, HKCU\*.

Mahdollinen vaihtoehto HKEY_CURRENT_USER-osion määrittämiseen on HKEY_USERS*-malli. Voit lisätä osan käyttäjätunnuksesta tähän malliin. Esimerkiksi rivi HKEY_USERS*1002\SOFTWARE\Policies\* määrittää HKEY_CURRENT_USER-osan SOFTWARE\Policies-haan yhdelle käyttäjälle. Tätä tekniikkaa voidaan käyttää estämään rajoitettua käyttäjää muuttamasta käynnistystä, assosiaatioita ja muita parametreja.

Sääntöjen kätevää ja visuaalista luomista varten on suositeltavaa käyttää rekisteriryhmiä:

- avaa "HIPS"-välilehti > "HIPS-ryhmät" > "Rekisteriryhmät" ja luo uusi ryhmä pikavalikon kautta;

- lisää rekisteriavaimet tähän ryhmään ja muokkaa polkuja tarvittaessa;

- avaa "HIPS"-välilehti > "Suojatut objektit" > "Rekisteriavaimet" ja lisää uusi ryhmä luetteloon;

- Aseta "HIPS-säännöt" -välilehdellä tarvittavat luvat ja rajoitukset ryhmien avulla.

Lue suojaus

Voit suojata tietoja paitsi muutoksilta myös jossain määrin myös tiettyjen sovellusten lukemiselta. Voit tehdä tämän käyttämällä "HIPS"-välilehteä > "Suojatut objektit" > "Suojattuja tietoja sisältävät kansiot". Tämän välilehden luetteloon lisätyt hakemistot suojataan seuraavasti:

- käytännössä käynnissä olevat ohjelmat havaitsevat nämä hakemistot tyhjiksi;

- ohjelmia, jotka toimivat todellisessa ympäristössä Auto-Sandbox-rajoituksilla, on kielletty selaamasta näiden hakemistojen sisältöä;

- ohjelmia, joiden levyresurssi on estetty HIPS:n avulla, ei saa tarkastella näiden hakemistojen sisältöä (mutta on edelleen mahdollista avata niiden sisältämiä tiedostoja).

Haluan korostaa, että virtualisointia käytettäessä yksittäiset sovellukset kokevat suojatut kansiot tyhjiksi ja niiden tiedostot olemattomiksi. Jos ohjelmaa rajoittaa vain HIPS, se pystyy avaamaan tiedostoja "tietämällä" niiden polut.

CIS-käyttöliittymän kautta voit lisätä "Suojattujen tietojen kansiot" -luetteloon vain ne hakemistot, jotka näkyvät Explorerissa. Jos sinun on suojattava piilotetun hakemiston tiedot, sinun tulee tilapäisesti sallia piilotettujen tiedostojen ja kansioiden näyttäminen Explorerissa (esimerkiksi Ohjauspaneelin kautta).

CIS-liittymän avulla voit lisätä vain yksiselitteisiä hakemistopolkuja "Protected Data Folders" -luetteloon, mutta ei malleja, kuten *\ReadProtected\*. Yritys lisätä malli tähän luetteloon muokkaamalla asetustiedostoa voi johtaa BSOD:iin.

Sinun tulee lisätä vain paikallisilla asemilla sijaitsevat hakemistot "Suojattujen tietojen kansiot" -luetteloon. Muodollisesti voit lisätä siirrettäviä tietovälineitä tai virtuaalisia salattuja levyjä tähän luetteloon, mutta niiden suojaus ei yleensä toimi.

Järjestelmänvalvojana toimivat sovellukset voivat ohittaa tämän suojauksen kokonaan. Tällaiset sovellukset pystyvät näkemään suojatun hakemiston sisällön ja lukemaan siinä olevat tiedot, vaikka ne olisivat estetty pääsemästä levylle, vaikka ne olisivat käynnissä virtuaaliympäristössä ja vaikka ne olisi hiekkalaatikossa Auto-Sandboxissa. "Osittain rajoitettu" tai "epäilyttävä". Suosittelen lämpimästi pitämään UAC käytössä.

Prosessimuistin suojaus

CIS pystyy estämään joitain prosesseja muuttamasta toisten muistia. Siten virtuaalisesti ja/tai Auto-Sandbox-rajoituksin ajettavat ohjelmat eivät saa muuttaa todellisessa ympäristössä käynnissä olevien prosessien muistia. Lisärajoitukset prosessien väliselle muistin muokkaamiselle on määritelty HIPS-säännöissä.

CIS suojaa prosessimuistia muutoksilta, mutta ei lukemiselta. Vaikka estäisit haittaohjelman Interprocess Memory Accessista ja vaikka käytät sitä virtuaalisesti, se pystyy lukemaan arkaluontoisia tietoja todellisessa ympäristössä käynnissä olevien prosessien muistista. Huomaan, että tämä ongelma ei vaikuta vain Comodo Sandbox -virtuaaliympäristöön, vaan myös Sandboxieen.

Samanaikaisesti suojaus prosessien välistä muistimuutosta vastaan estää muistivedosten luomisen. Ilmeisesti vedosten luomiseen vaadittava prosessin keskeytys on kielletty, mutta ei itse muistin luku.

Komentorivianalyysi

Joitakin sovelluksia ei suoriteta itsenäisesti, vaan tulkkiohjelmien kautta. Esimerkiksi bat-skriptien suorittamisen suorittaa järjestelmätulkki cmd.exe, vbs-skriptien suorittamisen järjestelmätulkki wscript.exe, jar-sovellusten suorittamisen Javaw.exe-ohjelmalla, joka on osa Javaa. virtuaalikone jne. Kun suoritat komentosarjan (tai vastaavan sovelluksen), se itse asiassa suorittaa siihen liittyvän tulkkiohjelman ja vastaanottaa komentosarjan polun komentoriviargumentteina.

CIS valvoo tiettyjen tulkkien käynnistystä ja soveltaa niihin rajoituksia, joita komentoriviargumenteissa määritetyllä tiedostolla on. Tämän ansiosta CIS näkee tietyn tyyppiset skriptit itsenäisinä sovelluksina: niiden toimintaa rajoittavat HIPS-säännöt tai ne laukaisevat hälytyksiä, ja Auto-Sandbox eristää skriptien työn, joihin ei luoteta. (Jotkut skriptien kanssa työskentelevän Auto-Sandboxin ominaisuudet on kuvattu vastaavassa artikkelissa: mahdottomuus tai.) Niiden suorittamat skriptit näytetään myös tulkkien tilalla.

Käynnistystä ja toimintaa ohjataan kuvatulla tavalla. erilaisia tyyppejä sovellukset: *.bat, *.cmd, *.js, *.vbs, *.wsf, *.hta, *.chm, *.msi, *.jar jne. Kirjastotiedostoja ohjataan samalla tavalla, kun ne suoritetaan järjestelmän rundll32.exe-ohjelmalla.

Tämä toiminta on määritetty "HIPS-määritykset"-välilehden "Suorita komentoriviheuristinen analyysi tietyille sovelluksille" -vaihtoehdolla, joka on oletuksena käytössä. Jos poistat sen käytöstä, komentosarjat ja vastaavat sovellukset suoritetaan samoilla oikeuksilla kuin niiden tulkkeilla.

CIS 7:ssä oli virhe: pitkien polkujen skriptien käynnistämistä ei valvottu. Vika on korjattu CIS 8.0:ssa. Lisäksi kaikissa versioissa 5.10–8.1 oli vakava komentorivin jäsennyshaavoittuvuus, joka mahdollisti yhden ohjelman suorittamisen toisen oikeuksin. Tämä haavoittuvuus on lähes poistettu CIS 8.2:ssa.

Shellcode-ruiskutussuojausvaihtoehto

"HIPS-määritykset" -välilehdellä on vaihtoehto "Tunnista shell-koodin lisäys". Kuten nimestä voi päätellä, sen kytkeminen päälle on tarkoitettu estämään puskurin ylivuotohyökkäykset.

"Tunnista shell-koodin lisäys" -vaihtoehto vaikuttaa kuitenkin edelleen CIS:n toimintaan. Tai pikemminkin tämän vaihtoehdon poikkeusluettelolla on vaikutusta riippumatta siitä, onko se itse käytössä. Seuraavia ominaisuuksia havaitaan "shellcode-suojauksen" poissulkemisluetteloon lisättyjen sovellusten toiminnassa:

Samanaikaisesti HIPS valvoo "shellcode-suojauksen" ulkopuolelle jääviä sovelluksia ohjelmien käynnistämiseksi, muiden prosessien muistin käyttämiseksi, ikkunaviestien lähettämiseksi, tiedostojen ja rekisterin muuttamiseksi, näppäimistön ja levyn käyttämiseksi. Lisäksi, jos näitä sovelluksia ajetaan virtuaalisesti (joko manuaalisesti tai automaattisen hiekkalaatikon sääntöjen perusteella), tiedosto- ja rekisterimuutosten ei pitäisi vaikuttaa todelliseen ympäristöön.

Ilmeisesti Guar(32|64).dll-kirjaston toteutus on vastuussa niistä CIS-toiminnoista, jotka eivät toimi sovelluksissa, jotka on jätetty "shellcode-suojauksen" ulkopuolelle.

Joskus ohjelmien lisääminen "Tunnista shell-koodin lisäys" -asetuksen poikkeuksiin ratkaisee joitain ristiriitoja. Näin ollen on yleensä suositeltavaa lisätä näihin poikkeuksiin VMware Player/Workstation -ohjelmahakemisto, Alkoholi-ohjelma, ohjelma ja sen hiekkalaatikkohakemisto. CIS-version 8.2.0.4674 ja Google Chrome -selaimen 45.0.2454.85 välillä oli myös ristiriita, joka korjattiin lisäämällä chrome.exe-tiedosto tämän vaihtoehdon poikkeuksiin.

Viruscope

Viruscope-hälytykset

Tärkeimpien ennakoivien suojaustyökalujen - HIPS:n ja Auto-Sandboxin - lisäksi on Viruscope-komponentti, joka on suunniteltu epäilyttävän prosessitoiminnan dynaamiseen havaitsemiseen. Sen on havaittava vaarallinen käyttäytyminen tunnistamaton ohjelmat ja antaa hälytyksen, jossa sinua pyydetään peruuttamaan tietyn ohjelman ja sen aliprosessien tekemät muutokset ja poistamaan itse ohjelma.

Jos "Älä näytä hälytyksiä" -vaihtoehto on käytössä "Viruscope"-välilehdellä, ohjelmat poistetaan ja muutokset palautetaan automaattisesti (samalla tavalla, jos et vastaa hälytykseen 2 minuutin kuluessa).

Muutosten peruuttaminen manuaalisesti

Ohjelmien loppuun saattaminen ja niiden tekemien muutosten peruuttaminen voidaan tehdä paitsi epäilyttävän toiminnan havaitsemisen yhteydessä, myös manuaalisesti. Voit tehdä tämän käynnistämällä KillSwitch-tehtävänhallinnan, kutsumalla haluamasi prosessin kontekstivalikkoon ja valitsemalla "Lopeta prosessipuu ja palauta tehdyt muutokset". Ohjelmatiedostoa ei poisteta. Tämä KillSwitch-kontekstivalikon kohta on käytettävissä vain, kun Viruscope on käytössä.

Toinen tapa lopettaa ohjelmat manuaalisesti ja peruuttaa niiden tekemät muutokset on HIPS- ja palomuurihälytykset. Kun Viruscope on käytössä, näissä varoituksissa näkyy lisävaihtoehto: "Estä, suorita loppuun ja hylkää muutokset." Kun valitset tämän kohteen, hälytyksessä määritetty ohjelma ja kaikki sen aliprosessit päättyvät ja niiden tekemät muutokset peruuntuvat. ohjelmatiedostoa ei poisteta.

Toimintaraportti

Kun Viruscope on käytössä, CIS-pääikkunasta kutsuttuun kontekstivalikkoon tulee uusi kohta: "Näytä toiminta". Napsauttamalla sitä avautuu ikkuna, jossa on raportti valitun ohjelman toiminnasta ja sen aliprosesseista.

Lisäksi, kun Viruscope on käytössä, "Näytä toiminta" -painike näkyy eri CIS-komponenttien varoituksissa. Napsauttamalla sitä avautuu myös raportti hälytyksessä määritellyn ohjelman toiminnasta.

On sanottava, että toimintaraportin esittäminen CIS-ikkunassa on kaukana kätevästä. Voit kuitenkin käyttää kontekstivalikkoa viedäksesi tämän raportin XML-tiedostoon ja tutkiaksesi sitä erikseen.

Voit myös tarkastella toimintaraporttia KillSwitch-tehtävänhallinnan kautta: prosessin ominaisuuksien ikkunassa, joka kutsutaan pikavalikon kautta, on "Prosessitoiminta" -välilehti. KillSwitch esittää tämän raportin kuitenkin vielä huonommin kuin CIS, eikä tiedostoon viemistä varten ole toimintoa.

Viruscope-hallinnan rajoittaminen vain hiekkalaatikkoohjelmiin

Oletusarvoisesti "Viruscope"-välilehden "Ennakoiva suojaus" -määrityksessä "Käytä Viruscopea" -vaihtoehto on käytössä ja "Käytä Viruscope-toimintoa vain hiekkalaatikossa oleviin sovelluksiin" -vaihtoehto ei ole käytössä. Tässä kokoonpanossa valvotaan kaikkia prosesseja todellisessa ja virtuaalisessa ympäristössä. Viruscopen työ erityisesti tätä tilaa varten on kuvattu yllä.

Jos valitset vaihtoehdon "Käytä Viruscope-toimintoa vain sovelluksille Sandboxissa", vain niiden ohjelmien toimintaa valvotaan, jotka ovat käynnissä virtuaaliympäristössä tai joita Auto-Sandbox rajoittaa. Todellisessa ympäristössä ilman Auto-Sandbox-rajoituksia toimivien ohjelmien toimintaa ei tallenneta, eikä siitä siten anneta raporttia.

Tämän vaihtoehdon käyttöönoton jälkeen HIPS- ja palomuurihälytykset sisältävät kuitenkin edelleen vaihtoehdon "Estä, lopeta suoritus ja hylkää muutokset", ja KillSwitch-kontekstivalikossa on vaihtoehto "Lopeta prosessipuu ja palauta tehdyt muutokset". Itse asiassa näiden kohteiden valitseminen ei peruuta muutoksia, vaan vain lopettaa valitun ohjelman ja sen aliprosessit.

Tunnistuksen hallinta

”Viruscope”-välilehti näyttää tiedoston, jonka tietojen perusteella tiettyä sovellustoimintaa pidetään epäilyttävänä. Tämä tiedosto määrittää toimintamalleja, joiden pitäisi laukaista Viruscope-hälytykset. Jos asetat tällaisen tiedoston tilan pois käytöstä, sovellusten vastaava toiminta ei johda Viruscope-ilmoituksiin ja estoihin; Seurantaohjelman toimintaa jatketaan.

Viruscopen käytön rajoitukset ja ongelmat

Viruscope ei salli sinun peruuttaa toimintoja, kuten tiedostojen poistamista levyltä. Myöskään epäilyttävän prosessin aikaisempien jaksojen aikana tehtyjä muutoksia ei voida peruuttaa. Virheellisesti vaaralliseksi tunnistetun prosessin toimintojen peruuttaminen voi johtaa tietojen menetykseen (tämä riski esiintyy Älä näytä varoituksia -tilassa).

CIS 7 -versiossa oli vakava ongelma - kun Viruscope otettiin käyttöön, suojatuissa sovelluksissa tapahtui arvaamattomia kaatumisia. Nämä viat ilmenivät ilman ilmoituksia tai merkintöjä CIS-lokeissa, minkä vuoksi syyn löytäminen oli vaikeaa. Ilmeisesti viat johtuivat itse prosessin havainnoinnista, ei epäilyttävän toiminnan havaitsemisesta.

CIS 8:ssa aiempia tunnettuja ristiriitoja ei enää esiinny. Ongelma on ehkä ratkaistu. Kuitenkin sen vakavuuden ja havaitsemisvaikeuden vuoksi suosittelen edelleen Viruscopea vastaan. Kaikki rajoitukset huomioon ottaen Viruscopen suojaedut ovat pienet.

Jos haluat käyttää Viruscopea turvallisesti, voit ottaa sen käyttöön vaihtoehdolla "Käytä Viruscope-toimintoa vain Sandboxin sovelluksille". Mutta tässä tapauksessa Viruscopen tarkoitus ei ole suojaus, vaan pikemminkin virtuaaliympäristössä toimivien sovellusten toiminnan tutkimus.

Ota JavaScript käyttöön nähdäksesiJatkamme keskusteluamme 3D-tulostusmuoveista, käännämme huomiomme HIPSiin. Mitkä ovat sen ominaisuudet? Mihin se on paras? Kun tiedät vastaukset näihin kysymyksiin sekä joihinkin alla käsitellyistä vivahteista, voit lisätä tietosi 3D-tulostusta koskevaan arsenaaliin, mikä lopulta auttaa sinua saavuttamaan optimaaliset tulokset. Joten mikä on HIPS?

HIPS-filamentin koostumus

Iskunkestävä polystyreeni (HIPS) on termoplastinen polymeeri. Se saadaan lisäämällä polybutadieenia polystyreeniin polymeroinnin aikana. Kemiallisten sidosten muodostumisen seurauksena polystyreeni saa butadieenikumin joustavuuden ja saadaan laadukas, kestävä ja joustava filamentti.

HIPS:n edut painomateriaalina

Monet HIPS:n ominaisuuksista ovat samanlaisia kuin ABS:n, PLA:n tai SBS:n, mutta eroavat paremmasta:

- Materiaali ei ime kosteutta, sietää paremmin ympäristöolosuhteita, eikä se ole alttiina hajoamiselle. Säilyy pidempään avattaessa ilman pakkausta.

- Pehmeä, soveltuu paremmin mekaaniseen jälkikäsittelyyn.

- Keveys ja alhainen veden imeytyminen mahdollistavat tietyissä olosuhteissa esineen, joka ei uppoa veteen.

- Värjäämättömällä HIPSillä on kirkkaan valkoinen väri, mikä antaa sille esteettisiä etuja. Mattarakenne tasoittaa visuaalisesti painatuksen kerroksia ja karheutta.

- Siitä valmistetaan muoviset astiat. Vielä tärkeämpää on se, että se on vaaraton ihmisille ja eläimille, eikä se ole syöpää aiheuttava.

HIPS:n käyttö pääpainomateriaalina

Kun HIPS-objekti on painettu, se voidaan hioa, pohjamaalaa ja maalata halutun ulkonäön saamiseksi. Jos vertaamme HIPS:n ominaisuuksia tässä viimeisessä vaiheessa, on huomattava, että kaikki jälkikäsittelyyn liittyvät toimenpiteet - viimeistely, hionta, kiillotus jne. - suoritetaan erittäin helposti tälle materiaalille. Tuloksena saatavat osat ja esineet, jotka on luotu käyttämällä vain tätä filamenttia, ovat vahvoja ja kohtalaisen taipuisia ja ennen kaikkea melko kevyitä. HIPS on pehmeämpi ja sileämpi materiaali, jota on helpompi käsitellä mekaanisesti, toisin kuin PLA tai ABS. HIPS-muovia käytettäessä suosittelemme suuttimen puhalluksen (jäähdytyksen) kytkemistä päälle, jolloin kerrokset kovettuvat tasaisesti ja painopinta on tasaisempi.

Mallit on painettu HIPS-muovilla

HIPS tukimateriaalina, HIPS-liukoisuus

HIPS liukenee limoneeniin, värittömään nestemäiseen hiilivetyyn, jolla on voimakas sitrushedelmän tuoksu. Koska ne (HIPS ja limoneeni) eivät ole millään tavalla vuorovaikutuksessa ABS:n kanssa, HIPS on erinomainen tukien valmistukseen ja on paljon halvempi kuin PVA.

HIPSin käyttö monimutkaisten muotojen luomiseen.

Jos tulostimessa on kaksi suulakepuristinta, lisää vain ABS-rulla ja HIPS-kela, niin olet valmis tulostamaan monimutkaisia kuvioita, joita on vaikea saavuttaa muilla tukimateriaaleilla. Voit muuten ostaa meiltä näytteen tästä materiaalista, HIPS-näytteen, jonka pituus on 10 metriä.

Se on hyvä tulostettaessa eri väreillä: HIPS-tukien poistamisen aikana tämä auttaa varmistamaan, että ne ovat täysin liuenneet ja vain ABS-esine on jäljellä.

Mitä HIPSistä yleensä valmistetaan teollisessa tuotannossa?

Hyvin usein lelut valmistetaan HIPSistä, samoin kuin pakkaukset ja kotitaloustarvikkeet, kodinkoneet. Koska materiaali on vaaratonta, siitä valmistetaan usein kertakäyttöisiä ruokailuvälineitä sekä lautasia ja kuppeja.

HIPS-filamenttiekstruusio (tulostusvaihtoehdot)

Oikea lämpötila filamenttien kanssa työskentelyssä vaihtelee tulostimesta toiseen, mutta kokeileminen kannattaa aloittaa 230-260°C:sta. Jos tulostimessa on lämmitetty alusta, aseta HIPS-tulostuksessa sen lämpötilaksi 100°C - tämä auttaa sinua saamaan sileämpiä ja kiinteämpiä esineitä. Jotta asiat olisivat vieläkin parempia, kokeile myös kiinnittää alustalle polyamidi (Kapton) teippiä, jotta raidat eivät leikkaa toisiaan.

Varotoimet työskennellessäsi HIPS:n kanssa

Vaikka HIPS on myrkytön, se vapauttaa suulakepuristuksen aikana aineita, jotka voivat aiheuttaa hengitysteiden ja silmien ärsytystä, joten tulostusta hyvin tuuletetussa tilassa suositellaan.

Jos tulostinalusta on auki, varmista riittävä tuuletus ja käytä aina äärimmäistä varovaisuutta. Suojaamaton kosketus kuumennettujen aineiden kanssa voi aiheuttaa vakavia ihon palovammoja.

HIPS-järjestelmä kaappaa kaikki ohjelmistokutsut käyttöjärjestelmän ytimeen käyttämällä omaa ajuriaan. Jos ohjelmisto yrittää suorittaa mahdollisesti vaarallisen toiminnon, HIPS-järjestelmä estää tämän toiminnon suorittamisen ja lähettää pyynnön käyttäjälle, joka päättää sallia tai estää tämän toiminnon suorittamisen.

Minkä tahansa HIPS:n perusta on sääntötaulukko. Joissakin tuotteissa sitä ei ole jaettu millään tavalla, toisissa se on jaettu välitaulukoihin sääntöjen luonteen mukaan (esimerkiksi tiedostojen säännöt, verkkosäännöt, järjestelmäoikeuksia koskevat säännöt ja niin edelleen), muut taulukko on jaettu sovellusten ja niiden ryhmien mukaan. Nämä järjestelmät valvovat tiettyjä järjestelmätapahtumia (kuten tiedostojen luomista tai poistamista, rekisterin käyttöä, muistin käyttöä, muiden prosessien käynnistämistä), ja aina kun nämä tapahtumat ovat alkamassa, HIPS tarkistaa sääntötaulukkonsa ja toimii sitten taulukon asetusten mukaisesti. Toiminto joko sallitaan tai kielletään, tai HIPS kysyy käyttäjältä, mitä hänen tulee tehdä tässä tapauksessa.

HIPS:n erityispiirre on ryhmäkäytäntö, jonka avulla kaikkiin tiettyyn ryhmään kuuluviin sovelluksiin voidaan soveltaa samoja käyttöoikeuksia. Sovellukset jaetaan pääsääntöisesti luotettuihin ja ei-luotettaviin, ja myös väliryhmät ovat mahdollisia (esim. heikosti rajoitetut ja erittäin rajoitetut). Luotettujen sovellusten oikeuksia ja kykyjä ei rajoiteta millään tavalla, heikosti rajoitetut eivät saa suorittaa järjestelmälle vaarallisimpia toimintoja, erittäin rajoitetut sallitaan vain sellaiset toiminnot, jotka eivät voi aiheuttaa merkittävää vahinkoa, ja epäluotetut eivät voi suorittaa käytännössä mitään järjestelmän toiminnot.

HIPS-säännöt sisältävät kolme peruskomponenttia: aihe (eli sovellus tai ryhmä, joka aiheuttaa tietyn tapahtuman), toiminto (salli, estä tai kysy käyttäjältä) ja objekti (mitä sovellus tai ryhmä yrittää käyttää). Objektin tyypistä riippuen säännöt on jaettu kolmeen ryhmään:

- tiedostot ja järjestelmärekisteri (objekti – tiedostot, rekisteriavaimet);

- järjestelmäoikeudet (objekti – järjestelmäoikeudet tiettyjen toimintojen suorittamiseen);

- verkot (objekti - osoitteet ja niiden ryhmät, portit ja ohjeet).

HIPS-tyypit

- HIPS, jossa päätöksen tekee käyttäjä- kun API (Application Programming Interface) -toiminto sieppaa minkä tahansa sovellustoiminnon, näyttöön tulee kysymys lisätoimista. Käyttäjän on päätettävä, suorittaako sovelluksen vai ei, millä oikeuksilla tai rajoituksilla se suorittaa.

- HIPS, jossa päätöksen tekee järjestelmä- päätöksen tekee analysaattori, kehittäjä luo tietokannan, johon syötetään säännöt ja päätöksentekoalgoritmit.

- "Mixed" HIPS-järjestelmä- päätöksen tekee analysaattori, mutta kun se ei voi tehdä päätöstä tai "käyttäjän päätöksenteko" -asetukset ovat käytössä, päätös ja jatkotoimenpiteiden valinta jätetään käyttäjälle.

HIPS:n edut

- Järjestelmäresurssien alhainen kulutus.

- Ei vaativa tietokonelaitteistolta.

- Voi työskennellä eri alustoilla.

- Erittäin tehokas uusien uhkien torjunnassa.

- Erittäin tehokas sovellustasolla (käyttäjätilassa) toimivien rootkit-ohjelmien torjunnassa.

HIPS:n haitat

- Ydintasolla toimivien rootkit-ohjelmien vastainen tehokkuus.

- Suuri määrä pyyntöjä käyttäjälle.

- Käyttäjän tulee tuntea toimintaperiaatteet

Utelias mieli ajaa usein tekniikkataitoiset käyttäjät rohkeisiin kokeiluihin. ”Olemme ESETin” lukija Dmitri Minaev johti koulutusohjelman HIPS-sääntöjen hienosäädöstä, emmekä voi kieltäytyä hänestä.

Host Intrusion Prevention System (HIPS) otettiin käyttöön neljännen sukupolven ESET-virustorjuntatuotteissa. Se suojaa tietokonettasi mahdollisesti vaarallisilta ohjelmilta.

Vuonna 10 ilmestyi uusi moduuli, joka luotiin estämään ja salaamaan. HIPS käyttää kehittynyttä käyttäytymisanalyysiä ja verkon suodatusominaisuuksia. Tämän avulla voit seurata käynnissä olevia prosesseja, tiedostoja ja rekisteriä.

HIPS-järjestelmä yhdistää useita moduuleja erityyppisten uhkien torjumiseksi. Jokainen niistä voidaan määrittää manuaalisesti "itsellesi".

"Tehdasasetusten" pitäisi riittää kotikäyttäjälle (esimerkiksi "Anti-Ransomware" -moduuli on oletusarvoisesti aktivoitu HIPS:ssä). Halutessasi voit määrittää lisää korkeatasoinen rajoituksia (mutta tämä voi lisätä väärien positiivisten tulosten prosenttiosuutta).

Jos haluat silti leikkiä asetuksilla, näytämme sinulle, mitä etsiä, ja käymme läpi yksinkertaisen esimerkin säännön luomisesta HIPS-järjestelmää varten.

Varoitus: HIPS-järjestelmän esiasetusten muuttaminen on suositeltavaa vain kokeneille käyttäjille.

HIPS-asetukset löytyvät Lisäasetukset-osiosta:

F5 - Virustorjunta -HIPS - Perus

font-size:=" ">

Saatavilla on 4 suodatustilaa:

- Automaattinen tila: Kaikki toiminnot ovat käytössä (paitsi ne, jotka on estetty ennalta määritetyillä säännöillä).

- Älykäs tila: käyttäjä saa ilmoituksia vain erittäin epäilyttävistä tapahtumista.

- Interaktiivinen tila: Käyttäjää kehotetaan vahvistamaan tapahtumat.

- Käytäntöpohjainen tila: Toiminnot on estetty.

Lisäksi on koulutustila, josta voit oppia.

font-size:=" ">

- Säännön nimi - käyttäjän määrittämä tai automaattisesti valittu

- Toiminto - tietyissä olosuhteissa suoritettavan toimenpiteen valitseminen (esimerkiksi meneillään olevien prosessien häiriöiden salliminen tai kieltäminen)

- Vaikutustoimintoihin - valitse operaatiot, joihin sääntöä sovelletaan. Sääntöä käytetään vain tämän tyyppisille toiminnoille ja valitulle objektille. Tämä sisältääsovellukset, tiedostot Ja rekisterimerkinnät.

font-size:=" ">

Sovellukset- Valitse "Määrityt sovellukset" avattavasta luettelosta, napsauta "Lisää" ja valitse haluamasi sovellukset. Tai valitse Kaikki sovellukset.

Tiedostot- Valitse "Tietyt tiedostot" avattavasta luettelosta ja napsauta "Lisää" lisätäksesi uusia tiedostoja tai kansioita. Tai valitse Kaikki tiedostot.

Rekisterimerkinnät- Valitse avattavasta luettelosta "Tietyt tietueet" ja syötä manuaalisesti napsauttamalla "Lisää". Tai avaa Rekisterieditori ja valitse asetus rekisteristä. Voit myös lisätä kaikki sovellukset valitsemalla "Kaikki merkinnät".

Perustoiminnot ja -asetukset sisältävät toiminnot sovellusten, tiedostojen ja rekisterin kanssa. Niiden kuvaus on katsottavissa.

Lisäasetukset:

- Käytössä - poista vaihtoehto käytöstä, jotta sääntöä ei käytetä, mutta se pysyy luettelossa

- Loki - ota käyttöön sääntötietojen kirjoittaminen HIPS-lokiin

- Ilmoita käyttäjälle - tapahtuman käynnistäminen aiheuttaa ponnahdusikkunan näytön oikeaan alakulmaan

Esimerkki HIPS-asetuksista:

- Anna säännölle nimi.

- Valitse avattavasta Toiminto-valikosta Estä.

- Ota Ilmoita käyttäjälle -kytkin käyttöön saadaksesi ponnahdusikkunan näkyviin aina, kun sääntöä sovelletaan.

- Valitse toiminto, johon sääntöä sovelletaan. Valitse Lähdesovellukset-ikkunassa Kaikki sovellukset.

- Valitse "Muuta toisen sovelluksen tilaa".

- Valitse Tietyt sovellukset ja lisää yksi tai useampi sovellus, jonka haluat suojata.

- Tallenna sääntö napsauttamalla "Valmis".

Voit oppia lisää HIPSistä

.Onko sinulla vielä kysyttävää? Kirjoittaa